Olá a todos.

No seguimento do nosso foco habitual em cibersegurança opensource, vamos voltar a mergulhar no mundo dos SIEM’s, desta forma com o Wazuh!

Se estão familiarizados com tema de cybersecurity e se seguem o meu blog já a algum tempo, sabem que dou particular atenção ao tema de cybersecurity, e certamente já ouviram me falar do termo SIEM (Security Information and Event Management).

Mas para aqueles que estão apenas a começar o seu caminho neste vasto universo, simplifiquemos a definição. Imaginem o SIEM como um super cão de guarda digital que protege os nossos sistemas e dados, identificando ameaças, analisando eventos e respondendo a incidentes.

Agora, e no seguimento do paragrafo anterior deixem-me apresentar o assunto do nosso post de hoje: o Wazuh! O Wazuhn não é apenas mais um SIEM; é uma plataforma completa de segurança que vai além das expectativas, completamente opensource. Mas o que o torna tão especial? Vamos descobrir juntos!

O Que é Wazuh?

Wazuh não é apenas um sistema de SIEM/XDR, é uma plataforma de segurança cibernética aberta e extensível, projetada para fornecer visibilidade, detecção de ameaças, integridade de arquivos, monitorização de logs e resposta a incidentes em ambientes diversos. Em termos simples, é como ter um exército de guarda costas digitais vigilantes, mantendo uma constante vigília sobre a segurança dos nossos sistemas.

O que faz do Wazuh ser tão especial?

Agora que temos uma visão geral do que é o Wazuh, vamos ver mais de perto quais os recursos que para mim são os mais impressionantes:

- Detecção Avançada de Ameaças

O Wazuh é capaz de identificar uma ampla gama de cyber threats, desde ataques de malware até tentativas de intrusão, utilizando uma combinação de análise de logs, monitorização de integridade de arquivos e detecção de anomalias. Ele mantém o foco em qualquer sinal de atividade suspeita, garantindo que estejamos sempre um passo à frente dos potenciais invasores. - Integração Flexível

Uma das características mais notáveis do Wazuh é a sua capacidade de integração com uma variedade de ferramentas e tecnologias de cybersecurity. Ele faz interface com firewalls, sistemas de detecção de intrusões, scanners de vulnerabilidades e muito mais, criando um ecossistema de segurança coeso e altamente eficaz. Para tudo o resto que ele não tem plugins, tem a capacidade de execução de scripts. Portanto se o que ele está a tentar integrar tem CLI (mesmo que seja um script em bash), então a integração tem solução. - Resposta Automática a Incidentes

Além de detectar ameaças, o Wazuh também é capaz de responder a incidentes de forma automatizada. Isto significa que ele pode executar ações corretivas, como bloquear endereços IP maliciosos, desativar contas comprometidas ou até mesmo isolar sistemas comprometidos, tudo sem a necessidade de intervenção humana. - Interface Leve, Fluida e muito Amigável

Apesar de toda a sua potência e complexidade subjacentes, o Wazuh apresenta uma interface amigável e intuitiva, projetada para facilitar a configuração, monitorização e análise de segurança. Mesmo aqueles que não são especialistas em cybersecurity irão se sentir à vontade ao navegar pelas suas funcionalidades.

Então, como começar com Wazuh?

Agora que vos despertei o interesse nas capacidades do Wazuh, devem se estar a perguntar como o poderão utilizar no vosso próprio ambiente. Felizmente, o processo é relativamente simples:

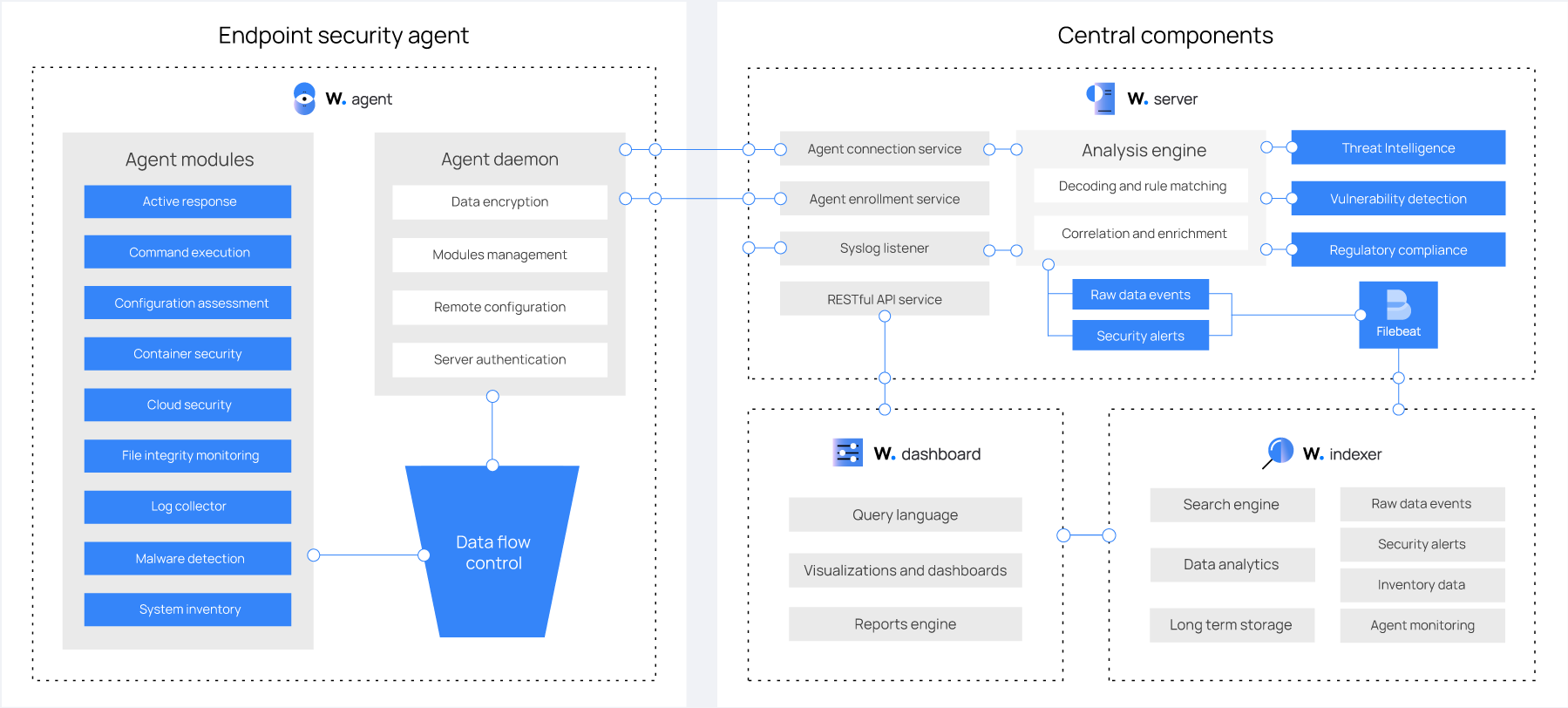

- Instalação: O primeiro passo é instalar o Wazuh nos nossos sistemas. A arquitetura é sempre Server/Client, existindo um master server que corre o Wazuh (ou um cluster dependendo do tamanho do que estamos a tentar monitorizar). Felizmente, existem muitos recursos disponíveis online que podem orientá-lo através deste processo, independentemente do seu nível de experiência técnica e a documentação está muito completa, simples e direita. O sofware está totalmente acessível sem custos desde o site do fabricante.

- Configuração: Uma vez instalado, precisaremos de configurar o Wazuh de acordo com as necessidades específicas do nosso ambiente. Isto irá envolver a definição de políticas de segurança, configuração de alertas e integração com outras ferramentas de segurança.

- Monitoramento e Análise: Com o Wazuh configurado e em execução, poderemos começar a monitorizar e analisar os dados de segurança gerados pela plataforma. Estejam atentos a quaisquer alertas ou indicadores de sistemas comprometidos que possam exigir uma resposta imediata.

- Melhoria Contínua: A cybersecurity é uma batalha em constante evolução, por isso é importante manter-se atualizado com as últimas ameaças e melhores práticas de segurança. Continuem afinando e ajustando as vossas configurações de Wazuh para garantir a máxima eficácia.

Conclusão

E assim concluímos o nosso passeio semanal, desta vez pelo mundo do Wazuh. Espero que tenha ficado claro que esta plataforma vai muito além do seu SIEM típico, oferecendo uma gama impressionante de recursos e funcionalidades para proteger seus sistemas e dados contra as ameaças cibernéticas em constante evolução.

Se ainda não experimentaram o Wazuh, recomendo vivamente que o façam. Com sua interface amigável, detecção avançada de ameaças e capacidade de resposta automatizada a incidentes, é uma ferramenta essencial no arsenal de qualquer profissional de segurança cibernética. É a plataforma que utilizo pessoalmente no meu homelab e cloud (mesmo em superficies expostas á internet)

Até a próxima semana. Se tiverem alguma correção ou reparo, sabem onde me encontrar.

Um abraço!

Nuno