Olá a todos!

Disclamer: Este post não é patrocinado, afiliado ou compensado pela Cloudflare.

Com tanta conversa ultimamente sobre ataques de fishing e dataleaks, tenho reparado que na maior parte dos casos, o problema ou foi um dispositivo comprometido que levou a um evento de cookie stealing, ou ao Zé que clicou num email com um exe, infectou a rede, e pôs os dados da empresa (ou os seus próprios) em risco.

Em todo o caso, podemos minimizar a possibilidade da existência destes eventos, caso tornemos todos os utilizadores como pessoas não confiáveis á partida, sendo que só após alguns procedimentos lhes podemos começar a confiar permissões.

Esta metodologia, conhecida como Zero Trust tem muitas vertentes e muitos que implementam a sua visão. No post de hoje iremos falar especificamente do produto da Cloudflare.

Um dos produtos disponibilizados pela nossa já conhecida Cloudflare, é precisamente o produto Zero Trust. O Zero Trust é uma estrutura de segurança projetada para proteger redes e aplicativos modernos hospedados on-premise ou cloud contra ameaças avançadas, onde como o nome indica, o Zero Trust assume que todas as solicitações, mesmo as de dentro da rede, não são confiáveis e devem ser verificadas antes que o acesso seja concedido.

Os modelos de segurança tradicionais geralmente contam com uma abordagem baseada em perímetro, em que os limites da rede são definidos e o acesso é concedido com base na localização do usuário e no dispositivo que ele está usando. No entanto, essa abordagem pode ser problemática, pois os invasores podem contornar esses perímetros por meio de táticas como phishing, malware ou exploração de vulnerabilidades.

A tecnologia Cloudflare Zero Trust foi projetada para enfrentar estes desafios adotando uma abordagem centrada no utilizador.

Ela aproveita a rede global da Cloudflare para verificar identidades dos utilizadores, dispositivos e conexões de rede antes de permitir o acesso a aplicativos e dados. Aqui estão alguns dos principais recursos da tecnologia Cloudflare Zero Trust:

- Gestão de identidade e acesso: a tecnologia Cloudflare Zero Trust fornece um painel único para gerir identidades de utilizadores e acesso a aplicativos. Ele permite que os administradores definam políticas de acesso com base na identidade do utilizador, postura do dispositivo e localização da rede, garantindo que apenas os utilizadores autorizados possam aceder dados confidenciais.

- Confiança no dispositivo: a tecnologia Cloudflare Zero Trust permite que os administradores definam políticas de segurança com base na “confiabilidade” do dispositivo. Ele pode verificar a postura de segurança do dispositivo, como a presença de software antivírus ou criptografia no mesmo, antes de permitir o acesso a aplicações e dados.

- Confiança de rede: a tecnologia Cloudflare Zero Trust pode verificar conexões de rede para garantir que sejam seguras e atendam às políticas de segurança organizacional. Ele pode verificar a localização do utilizador, conectividade de rede e postura de segurança de rede, como a presença de firewalls ou segmentação de rede, antes de permitir o acesso a aplicativos e dados.

- Monitoramento contínuo: a tecnologia Cloudflare Zero Trust fornece monitoramento e análise contínuos do comportamento do utilizador e do dispositivo. Ele usa algoritmos de machine learning para identificar comportamentos anormais e alertar proativamente os administradores sobre possíveis ameaças à segurança.

Ao adotar uma abordagem Zero Trust, nós (e as organizações) podem proteger as suas aplicações e dados contra ameaças avançadas e reduzir o risco de violações de dados. A tecnologia Cloudflare Zero Trust fornece uma estrutura de segurança abrangente que pode ser personalizada para atender às políticas de segurança organizacional e aos requisitos de conformidade. Pode nos ajudar a ir além da segurança baseada em perímetro e adotar uma abordagem de segurança mais moderna e centrada no end user.

Imaginem um cenário onde nós (ou um funcionário em trabalho remoto) está tentando aceder a uma aplicação interna da empresa desde uma rede não confiável: O utilizador faz login ao seu provedor de identidade (IDM) e o provedor de identidade envia uma solicitação ao Cloudflare Access para verificar a identidade do utilizador.

O Cloudflare Access verifica a identidade do utilizador e verifica a postura do dispositivo para garantir que ele está seguro. Se o dispositivo não for seguro, o acesso será negado. Se o dispositivo for seguro, o Cloudflare Access verifica a conexão de rede para garantir que ela atenda às políticas de segurança definidas.

Se a conexão de rede atender às políticas de segurança da empresa, o Cloudflare Access enviará uma solicitação ao servidor aplicacional para conceder acesso ao utilizador. O servidor aplicacional verificará a função e as permissões do utilizador para garantir que o utilizador está autorizado a aceder aos dados solicitados.

Se o utilizador estiver autorizado, o servidor aplicacional envia os dados solicitados para o Cloudflare Access, que efetua o handover dos dados com segurança ao dispositivo do utilizador. Ao longo desse processo, a tecnologia Cloudflare Zero Trust fornece monitorização e análise contínuos do comportamento do utilizador e do dispositivo, alertando proativamente os administradores de sistema ou segurança sobre possíveis ameaças à segurança.

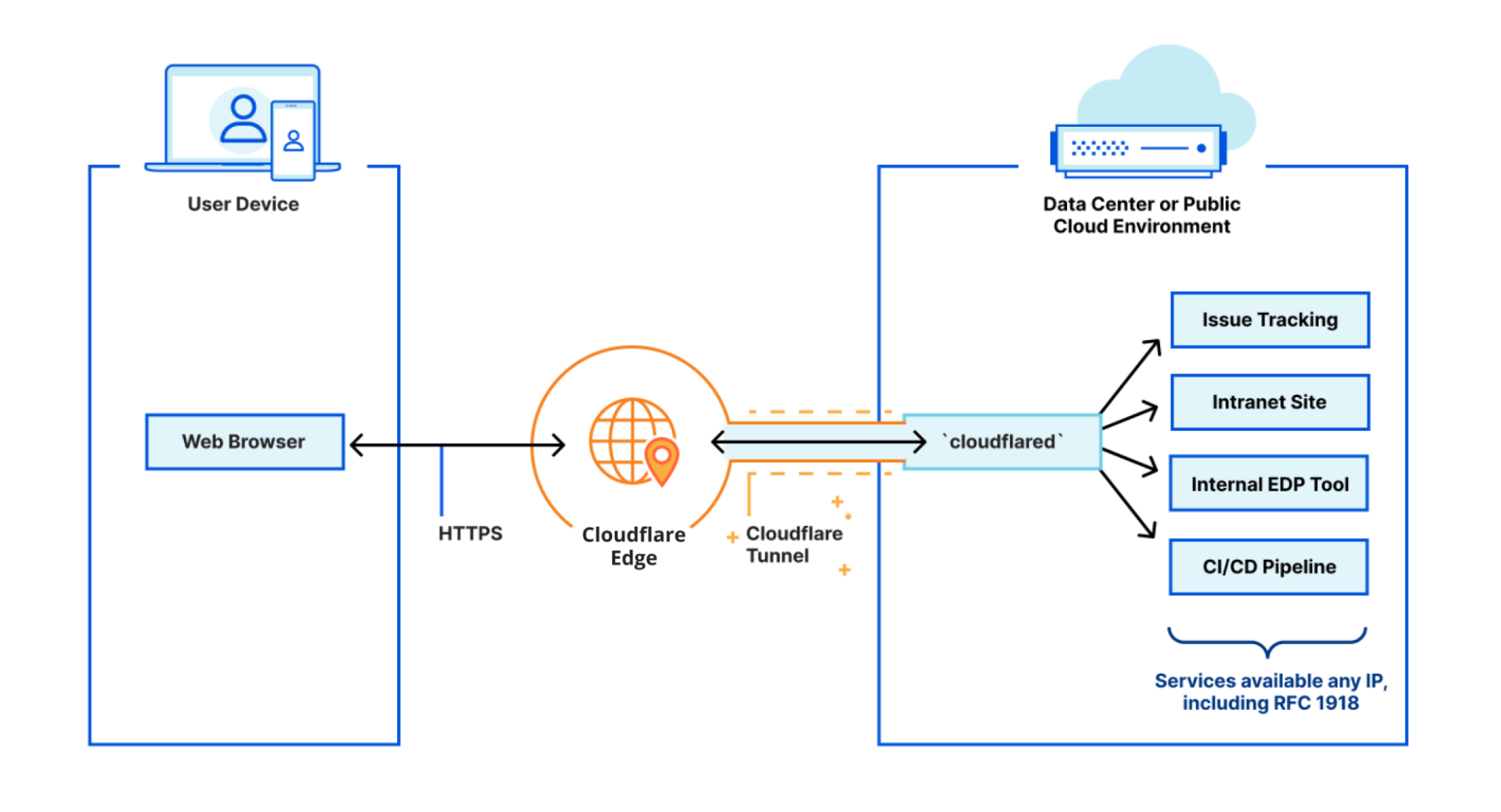

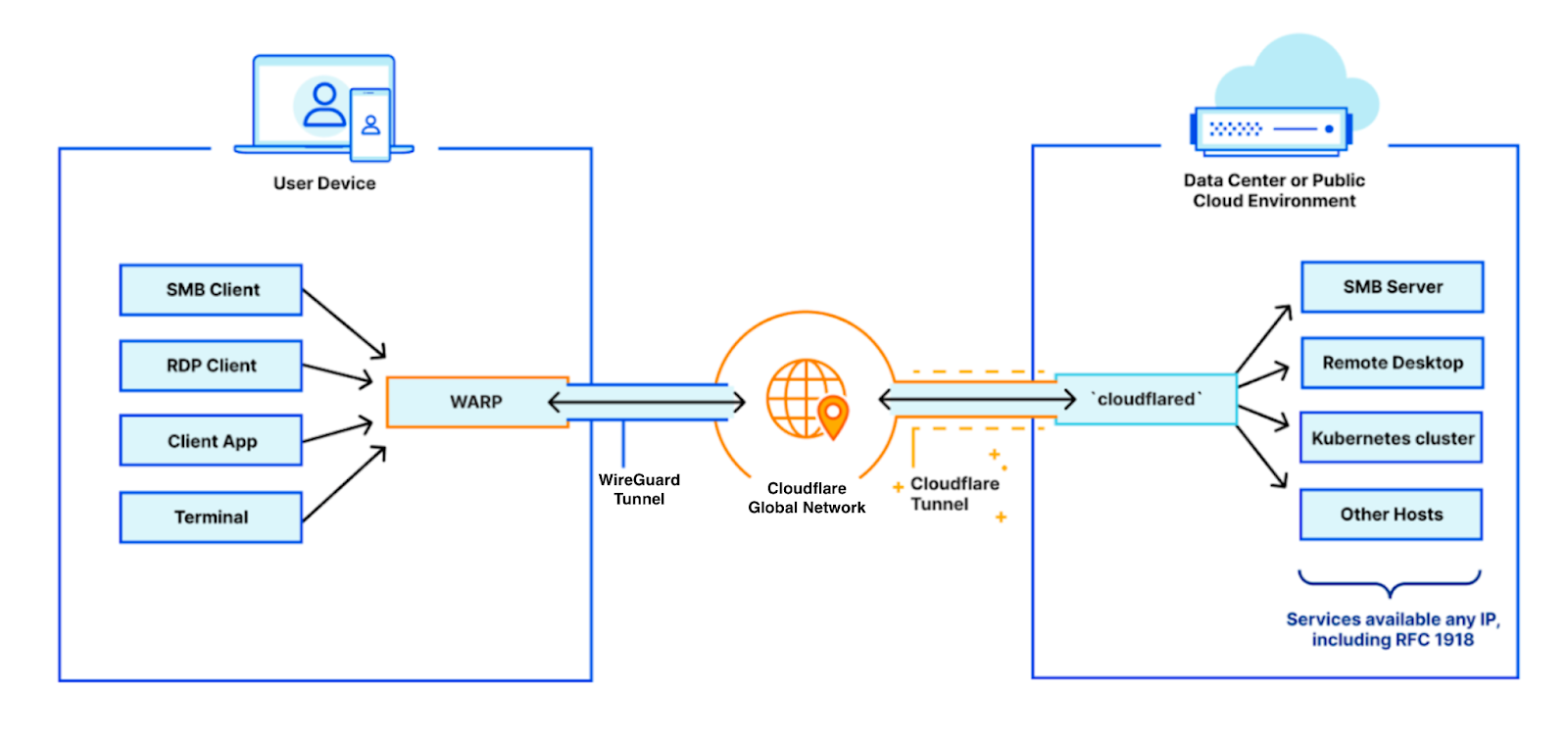

Em versões mais avançadas, temos o recurso a soluções como o cloudflared (que iremos falar num próximo post primeira imagem) ou soluções que envolvem wireguard (segundo esquema).

Este é apenas um dos muitos exemplos de como a tecnologia Cloudflare Zero Trust pode funcionar para proteger aplicações e dados. Ao verificar a identidade do utilizador, a postura do dispositivo e as conexões de rede, esta tecnologia fornece uma estrutura de segurança abrangente que protege contra ameaças avançadas e reduz o risco de violações de dados.

Pessoalmente utilizo a tecnologia com recurso ao Cloudflared, para publicar em failsafe alguns portais internos de SaaS que utilizo no meu dia a dia.

Até ao próximo post, e se notarem algum erro já sabem onde me encontrar.

Um abraço.

Nuno